Powershell 初学者のためのリンク集

■Powershell

PowerShell ドキュメント

https://learn.microsoft.com/ja-jp/powershell/

PowerShell の公式製品ドキュメント

Windows PowerShell リファレンス

https://learn.microsoft.com/ja-jp/powershell/scripting/developer/windows-powershell-reference?view=powershell-7.3

PowerShellの調べ方

https://qiita.com/bounoki/items/159dc3d52d29a23a0da5

PowerShellの使い方

https://www.pc-koubou.jp/magazine/12142

コマンドの達人:PowerShell入門

https://life-is-command.com/powershell-beginner/#1PowerShell

プログラミング超々入門 コマンドラインの基礎

https://www.library.osaka-u.ac.jp/doc/LS_20171215_command.pdf

Windows PowerShell 入門

http://pasobora-toride.jp/Level-up/kouza/2018/98endou.pdf

WindowsPowerShell

http://itlib1.sakura.ne.jp/test380/pdfichuran/0270/0150-WindowsPowerShell.pdf

PowerShell入門

https://step-learn.com/article/powershell/index.html

PowerShell

https://miajimyu.com/docs/powershell/

PowerShell入門

PowerShellの構文や基礎的な内容

PowerShell Tips

実践例集

■PowerShell Excel

PowerShell で、Excel を操作

http://kamifuji.dyndns.org/PS-Support/PS_Excel/index.html

PowerShellをはじめよう ~PowerShell入門~

https://letspowershell.blogspot.com/2015/06/powershellexcel.html

コマンドの達人:VBAだけじゃない!PowerShellでもExcel操作

https://life-is-command.com/powershell-excel/#PowerShellExcel

「日本が失った天才、金子勇の光と影」の記事を見て、思う違和感

こちらの記事、

あたかも、金子さんが稀代のビジョイナリーのような扱いで持ち上げられているが、金子さんのコードもそうでもなかったし、パスワードはハードコートだし、実施の手が早いのはわかるが、まったく、天才という感じはしない。

前述の記事の中でも、

ツールを悪用した人物ではなく、ツールをつくったプログラマーに「悪意があった」とするのは過剰かつ不当な対応だ。

とあるが、Winnyの実装に関しては、2ch発で開発の経緯から、明確にコンテンツホルダーに対しては「悪意」をもって開発されている。ビジョイナリー的な発想による実装と言うよりは、出来合いのものを組み合わせて、「いやがらせ」を目的に行っているのは、くだんのスレを見ていればあきらかだった。

かつWinnyと暴露ウィルスが巻き起こした騒動によって、経済的な負の対策を各企業に強いられた。自業自得ながら、暴露ウイルスによって、職を追われて、家庭が壊れてしまった事例も当時のP2P漏えい事案の現場では見ている。

前述のプログラマーを包丁職人に見立てて、包丁で刺した人が悪くて、包丁職人は悪くないという論法があるが、治安の悪い地域の往来で、人を刺すのがわかっていて、刃物を不特定多数の人にばら撒いたみたいなもののように感じている。

そういう危険物をばら撒いた責任は、当然とらないといけないと思う。

金子さんの映画で彼の光と影をとりあげるなら、ぜひとも彼の弱さと、彼のプロダクトによって壊された家庭や、社会的な負のインパクト、そして、日本の司法制度によって、彼自身が暴露ウィルスによる被害の終息に尽力できなかったような矛盾などもぜひ取り上げて欲しい。彼を英雄として祭り上げるような、そんな表面的な話にはしないでいただきたい。よろしくお願いします。

ハニーポット T-Pot 17.10をインストールしてみた。

一年ほど前のセキュリティミニキャンプ九州のデータ収集用にインストールしたT-Potですが、ELKあらためElastic Stackが最新バージョンに対応したようなので、最新バージョンによるリライトです。機能もいろいろと紹介することにしました。

一年前の記事はこちら。

T-Potとは?

まずはおさらいから。T-Potは、いわゆる、インターネット上で「おとり」として立ち上げ、自身に到達する攻撃をログとしてため込み、攻撃の予兆や攻撃の手法の研究などに役立てることを目的とした「ハニーポット」と呼ばれる製品の一つです。開発はドイツテレコム社が行っています。

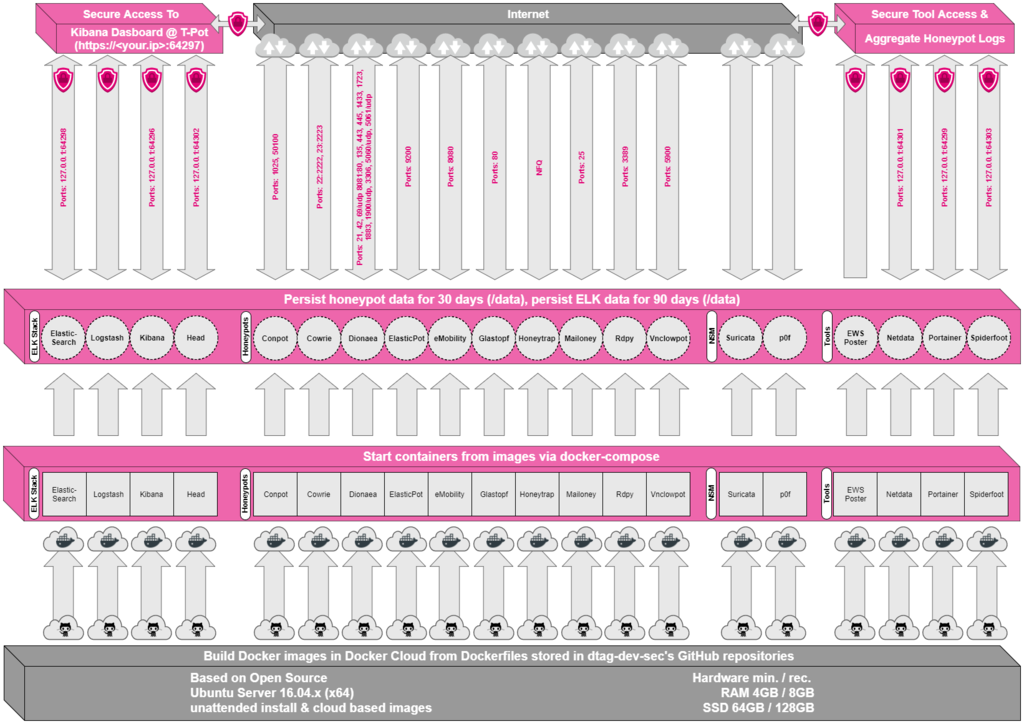

下記のように、異なる用途のハニーポットを稼働させ、かつ、Dockerコンテナでセグメント分けし、ElasticSeachにログを集約、Kibanaで可視化してくれる優れものです。前バージョンのT-Pot 16.10だと、Elastic Stackのバージョンが古かったです。かれこれ、13年ほど前に、日経ネットワークセキュリティなどで、ハニーポットの記事を書いていたころに比べたら、このお手軽さは隔世の感があります。良い時代になったものです。

よ、ドイツテレコム太っ腹!と、おもっても、しっかりログはEWS Posterを通じてドイツテレコムに提供されるようなので、持ちつ持たれつですね。

T-Potに構築されているハニーポットは以下になります。

【ハニーポット】

・Conpot(ICS/SCADA Honeypot)

サーバサイドの低対話型の作業用制御システムのハニーポットです。IPAのICSCoEで使われてそうなハニーポットですね。去年、参加したうちの若い衆に聞いてみよう。

概要は以下の通り。

Conpot is a low interactive server side Industrial Control Systems honeypot designed to be easy to deploy, modify and extend. By providing a range of common industrial control protocols we created the basics to build your own system, capable to emulate complex infrastructures to convince an adversary that he just found a huge industrial complex. To improve the deceptive capabilities, we also provided the possibility to server a custom human machine interface to increase the honeypots attack surface. The response times of the services can be artificially delayed to mimic the behaviour of a system under constant load. Because we are providing complete stacks of the protocols, Conpot can be accessed with productive HMI's or extended with real hardware. Conpot is developed under the umbrella of the Honeynet Project and on the shoulders of a couple of very big giants.

sshとsftpに特化したハニーポット。Kippoの後継に当たります。

概要は以下の通り。

Since summer 2014 I’ve been working on extensions and contributions to the well known Kippo honeypot developed by desaster.

I noticed some SSH attacks against my systems were not logged in complete detail and I started to work on additional logging, from there I’ve added ‘ssh exec commands’ support, SFTP support, SCP support, direct-tcpip (proxying) support and many other features.

To distinguish this from the original software, I have now renamed the system to "Cowrie". All features below are incorporated in my cowrie repository on github.

Welcome to dionaea’s documentation! — dionaea 0.8.0 documentation

非常に高機能なフルスタックハニーポットの一つ。nepenthes(うつぼ)かずらの後継にあたります。

概要は以下の通り。

Dionaea is meant to be a nepenthes successor, embedding python as scripting language, using libemu to detect shellcodes, supporting ipv6 and tls

- elasticpot

Elastic Searchのハニーポット、T-Potにマージされた模様。

- emobility

次世代交通インフラに対する攻撃者の知見を収集するための高対話型ハニーポット。

概要は以下の通り。

eMobility is a high-interaction honeynet with the goal to collect intelligence about the motives and methods of adversaries targeting next-generation transport infrastructure. The eMobility honeynet consists of a charging central system, serveral charge points, and simulated user transactions. Once the attacker gets access to the web interface of the central system, the attacker will be able to reconfigure the system, monitor and manipulate running charging transactions, and interact with the charge points. On top of that, at random times, users start charging their vehicles and the attacker might interact with those users.

- glastopf

PythonベースのWebアプリケーションハニーポット。現在は、後継のSNARE/TANNERが同じページにありますが、枯れているので現在もT-Potに採用されているのでしょう。

概要は以下の通り。

lastopf is a Python web application honeypot. We use vulnerability type emulation instead of vulnerability emulation. Popular attack type emulation is already in place: Remote File Inclusion via a build-in PHP sandbox, Local File Inclusion providing files from a virtual file system and HTML injection via POST requests.

- honeytrap

TCP/UDPで待ち受ける低応答型のハニーポット。インターネット老人会的な話をするとSlammerとかのときに、iplogで待ち受けて統計とって、netcatで受け取ってファイル化してたけど、Honeytrapでざっくり統計とれてよいですね。

概要は以下の通り。

Honeytrap is a low-interaction honeypot and network security tool written to catch attacks against TCP and UDP services. In its default configuration, it runs as a daemon and starts server processes on demand when a connection attempt to a port is made.

Different modes of operation are available that control how connections are handled. In *normal mode*, a server sends arbitrary data provided in template files as a basic means to emulate well-known protocols. Many automated attack tools will be fooled and continue with the attack dialog. A popular mode is the so-called *mirror mode* in which incoming connections are proxied back to the initiator. This trick eliminates the need for protocol emulation in many cases. A third mode, the *proxy mode*, allows forwarding of specific sessions to other systems, e.g., high-interaction honeypots.

- mailoney

作者がPythonの学習がてらに作ったSMTPベースのHoneypotだそうです。

最近、SMTPリレーチェックとか調べる機会があったので、これ使って検証してみようと思います。

概要は以下の通り。

Mailoney is a SMTP Honeypot I wrote just to have fun learning Python. There are various modules or types (see below) that provide custom modes to fit your needs. Happily accepting advise, feature or pull requests.

- elasticpot

リモートデスクトップとVNCに特化したPythonベースのハニーポット。

概要は以下の通り。

Remote Desktop Protocol in twisted python.

RDPY is a pure Python implementation of the Microsoft RDP (Remote Desktop Protocol) protocol (client and server side). RDPY is built over the event driven network engine Twisted. RDPY support standard RDP security layer, RDP over SSL and NLA authentication (through ntlmv2 authentication protocol).

- vnclowpot

概要は以下の通り。

Low-interaction VNC honeypot. Listens on a port and logs responses to a static VNC Auth challenge.

【Elastic Stack】

- Elastic Stack

こんにちは、Elastic StackとX-Pack | Elastic

Elastic Stackはオープンソースのサーチエンジン製品群。サーチエンジンのElasticSeach、ログ転送の変換、保管のLogstash、WEBフロントのKibanaなどから構成されます。

- ES Head

Elastic seach自身にモニタリングとかの機能が付いたので、あんまりいらなくなりましたが、昔からある管理用のWEBフロント。

【NSM:Network Security Monitoring】

- Suricata

オープンソースのIPS。

概要は以下の通り。

Suricata is a free and open source, mature, fast and robust network threat detection engine.

The Suricata engine is capable of real time intrusion detection (IDS), inline intrusion prevention (IPS), network security monitoring (NSM) and offline pcap processing.

Suricata inspects the network traffic using a powerful and extensive rules and signature language, and has powerful Lua scripting support for detection of complex threats.

With standard input and output formats like YAML and JSON integrations with tools like existing SIEMs, Splunk, Logstash/Elasticsearch, Kibana, and other database become effortless.

Suricata’s fast paced community driven development focuses on security, usability and efficiency.

The Suricata project and code is owned and supported by the Open Information Security Foundation (OISF), a non-profit foundation committed to ensuring Suricata’s development and sustained success as an open source project.

- p0f

http://lcamtuf.coredump.cx/p0f3/

P0f is a tool that utilizes an array of sophisticated, purely passive traffic

fingerprinting mechanisms to identify the players behind any incidental TCP/IP communications (often as little as a single normal SYN) without interfering in any way.

ネットワークトラフィックから受動的に通信相手のOSなどを判定するツール。nmapのオプション「-O」のネットワーク版ですね。10年位前からあるツールで、そこまでメジャーにならないかとおもったのですが、しぶとく生き残っているのは、感慨深いものがあります。

【Tools】

- EWS Poster

ドイツテレコムにログを提供する機能。T-Potが無料である理由ですね。

- Netdata

リアルタイムパフォーマンスモニター。

- Portainer

Docker管理用ユーザインターフェース。

- Spiderfoot

SpiderFoot is a reconnaissance tool that automatically queries over 100 public data sources (OSINT) to gather intelligence on IP addresses, domain names, e-mail addresses, names and more. You simply specify the target you want to investigate, pick which modules to enable and then SpiderFoot will collect data to build up an understanding of all the entities and how they relate to each other.

SpiderFoot は、IP アドレス、ドメイン名、電子メールアドレス、名前などに関して、100以上のパブリックデータソース (OSINT) を自動的に照会する情報収集ツールである。敵を調べるときに使う。

T-potのインストール

【Isoファイルのダウンロード】

以下のサイトからT-Potのisoファイルをダウンロードします。

tpot.isoを選んでダウンロードします。

注意が必要なのが、常に最新バージョンを利用することです。

T-Potのインストールブログが複数ありますが、微妙にバージョンが違っていて、参考になる場合と、仕様が変わりすぎていて混乱する場合があります。今回のインストール記事も、実は、2018年10月限定です。

【環境】

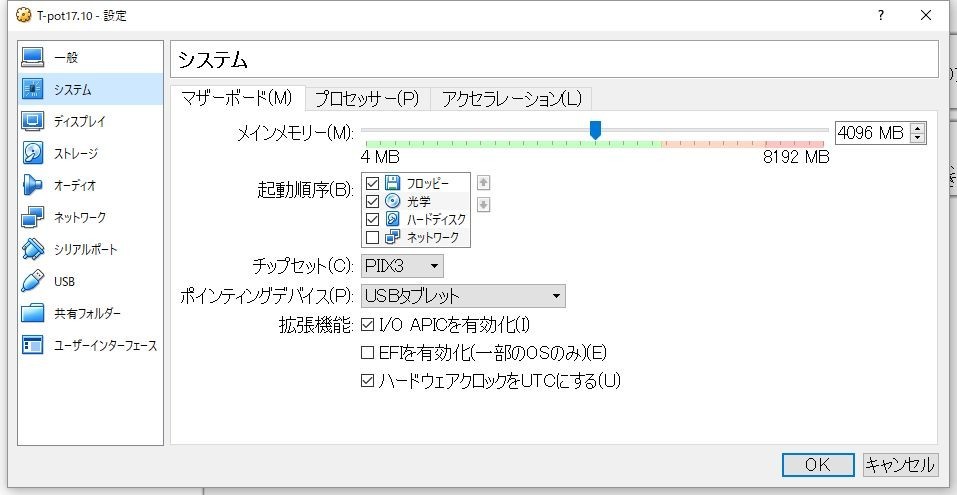

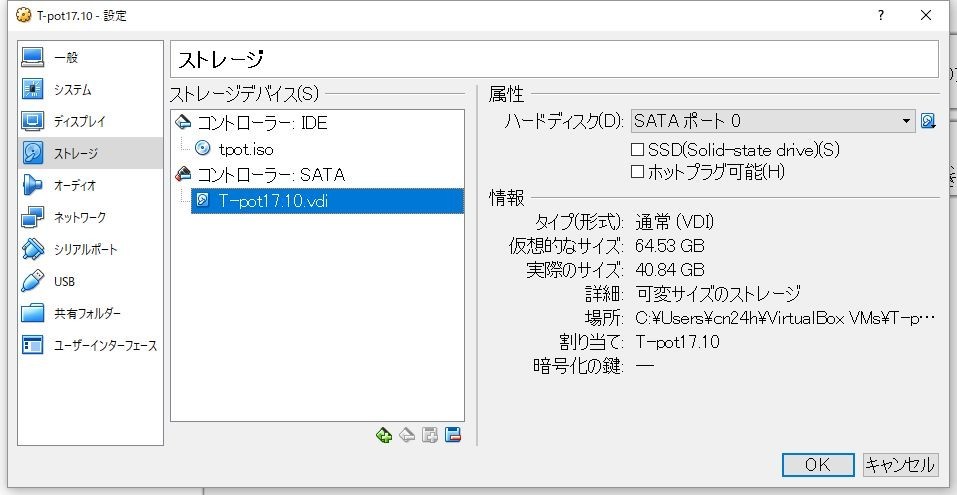

前回と同様、VirtualBox上に作りました。T-Potはメモリ食いなので、メモリ4GB、HDDは64GBGB割り当てました。最近、とある方に譲っていただいたコア6、メモリ16GBあるマシンなので余裕です。前回立ち上げていた10年前のCore Quadメモリ8GBのマシンだと、重かったし、定期的にハングアップするし、リソース少ない中で運用するとはまるので、ぜいたくなリソースの環境で行うか、いっそのこと、T-Potに頼らないで自作したほうが良いかもしれません。あと、DHCP環境じゃないといけないとか、WEBアクセスは、同じローカルIPからじゃないとだめとか、色々と縛りがあります。旧バージョンに比べて、ハードルは下がっていますが、思わぬ落とし穴があったりするので、各種仕様はちゃんと確認するようにしましょう。

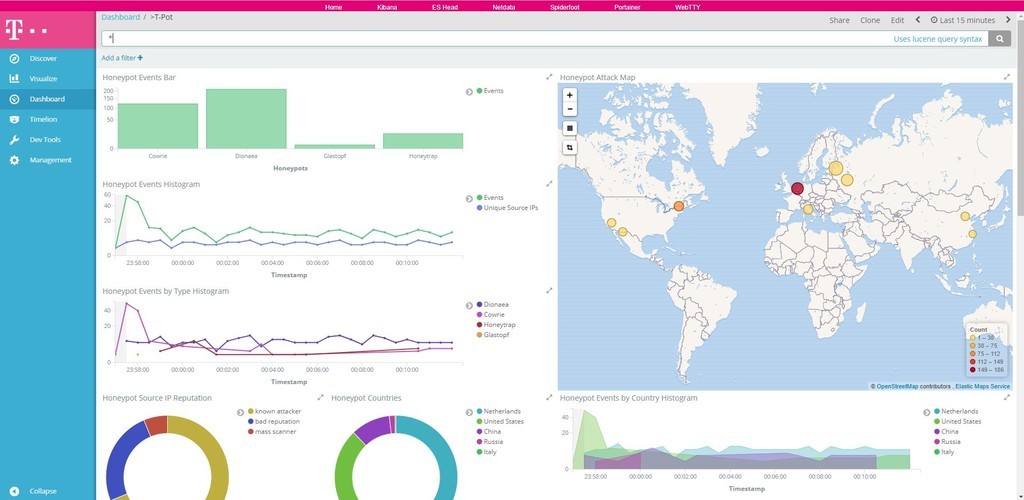

【動作イメージ】

T-Pot 17.10(20181029現在)はUbuntu 16.04 LTSベースなのは、全バージョンと変わりません。以下は動作イメージです。Kibana 5.0ベースで明るくなりました。旧バージョンと違って背景が暗くありません。

まずはVirtaulBoxで仮想マシンを作ります。メモリは4GBにしました。

HDDは64GB。

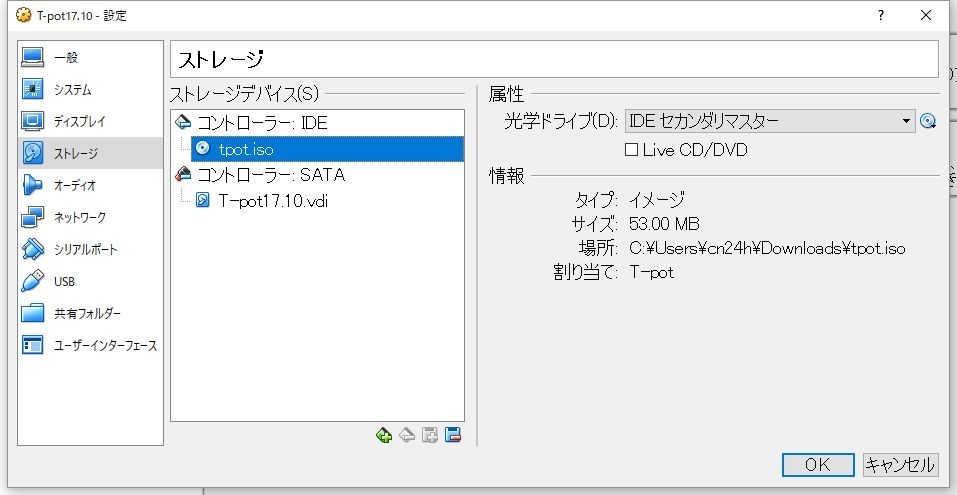

仮想CDにt-pot.isoをマウントさせます。

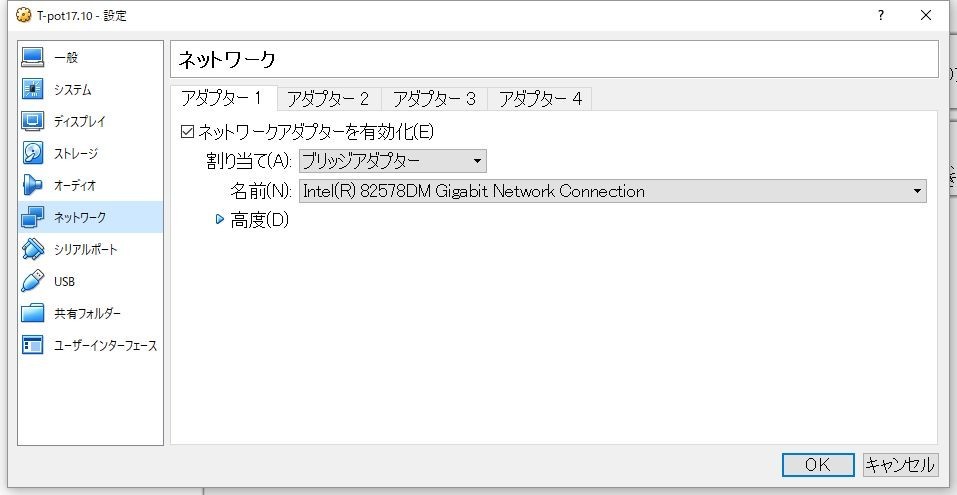

ネットワークはブリッジアダプターを選択します。

異常で仮想マシンの準備は完了です。

【T-Potのインストール】

T-Potのインストールで実は一番参考になるのは、 githubのサイトやREADME.mdです。特に、sshでログインする方法は、バージョンによってちがうので、最新のREADME.mdを見るのが吉です。そうは言っても、T-Potもかなり枯れてきたので、はまりポイントは少なくなりました。

簡単に済ませたいときは動画をどうぞ。

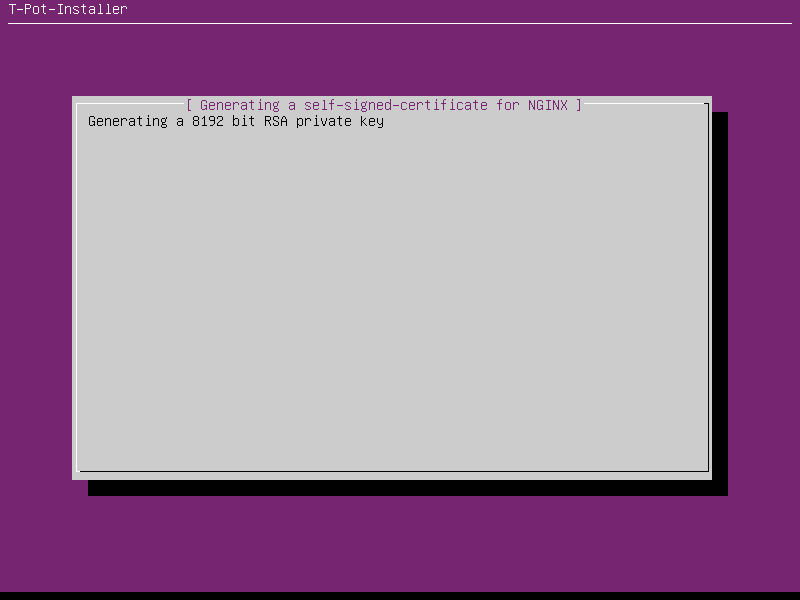

以下インストール画像。

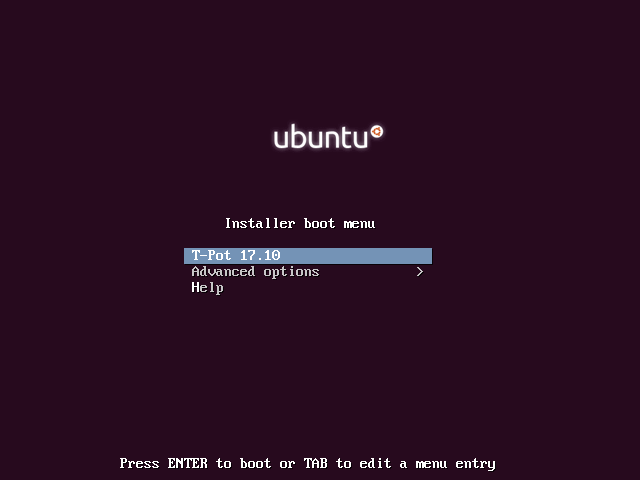

T-Pot 17.10を選択します。

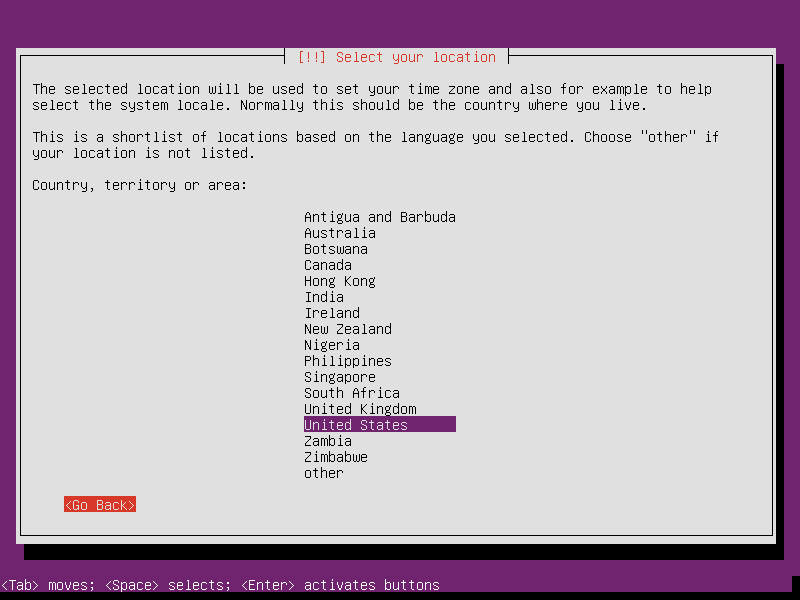

メニューでエリアを選択せずに「Go Back」で戻ります。

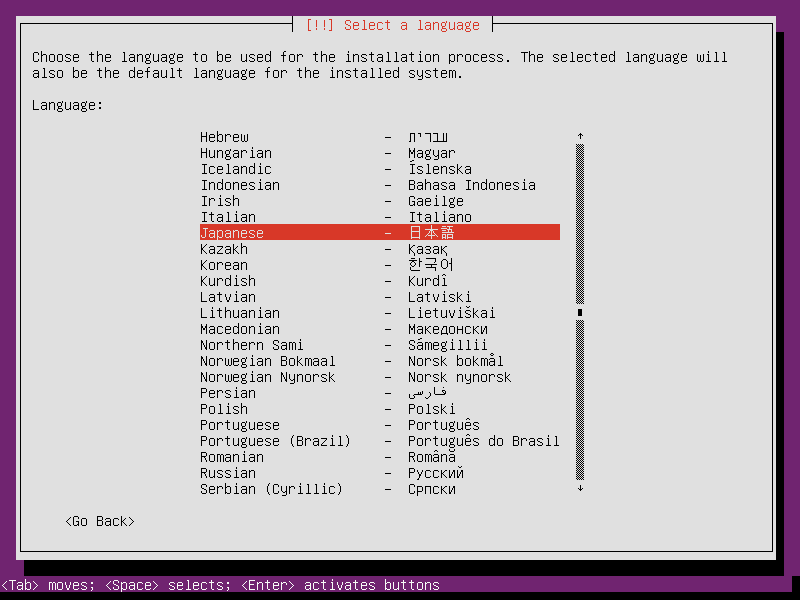

戻った画面でインストール画面で日本語が選べるので、日本語を選択します。

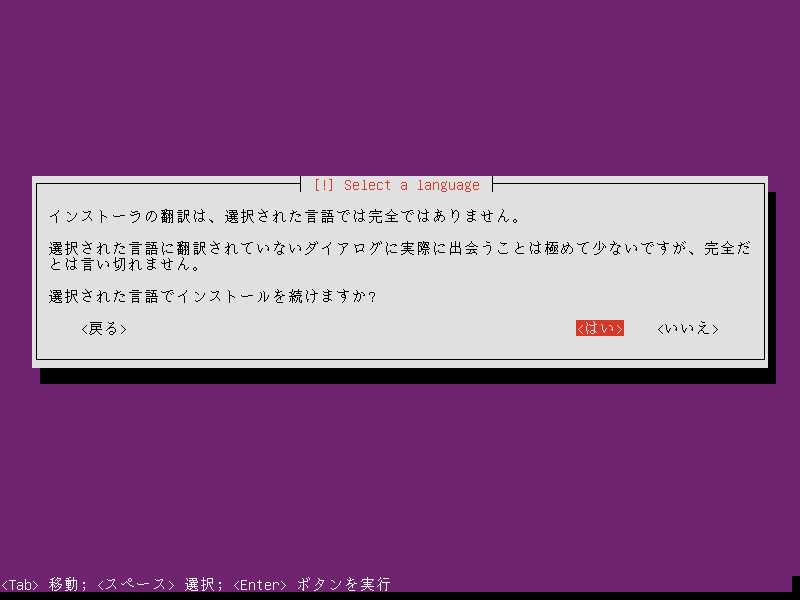

インストーラが完全に日本語対応していない但し書きが出ますが気にせず「はい」を選択します。

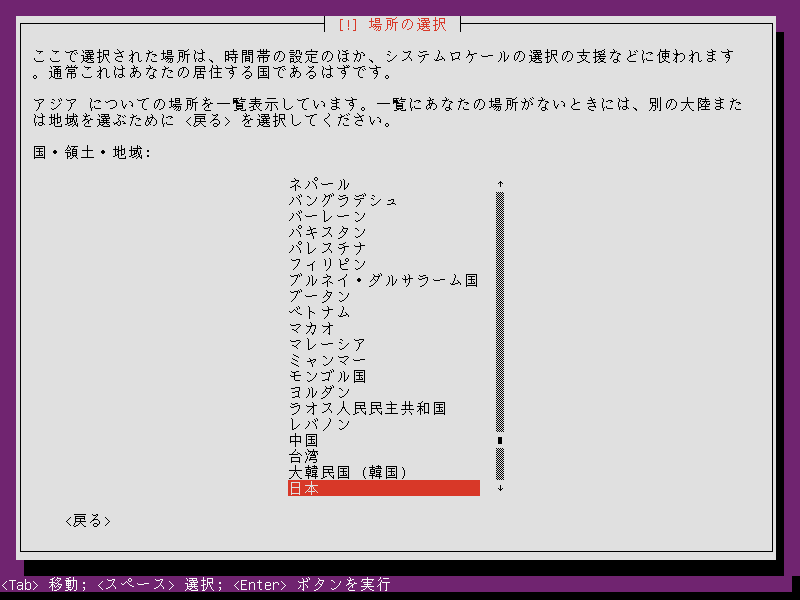

場所=エリアで日本を選択します。

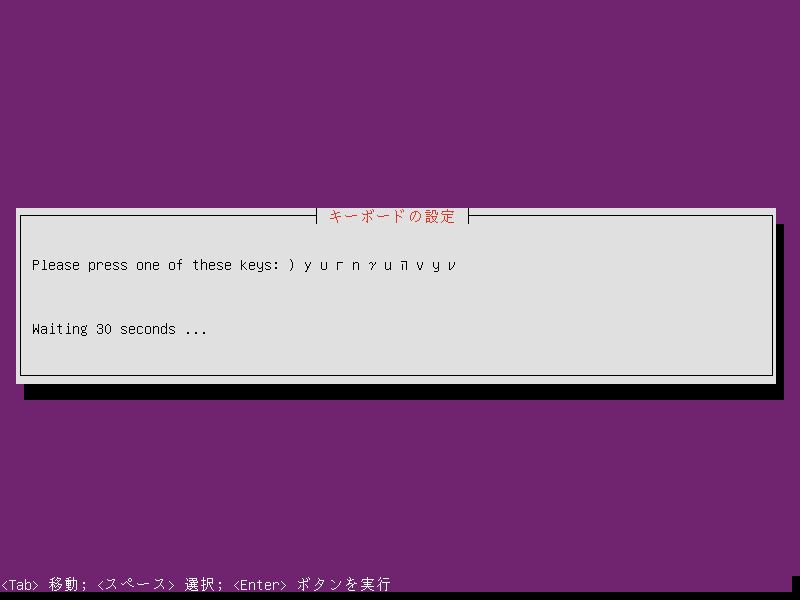

キーボードで文字を選べとでてきますので、「y」「w」と次々選びます。最後に「はい」「いいえ」の画面が出てくるので、「いいえ」を連打してください。椅子トールが始まります。キーボードは後で選択するので、適当でもかまいません。

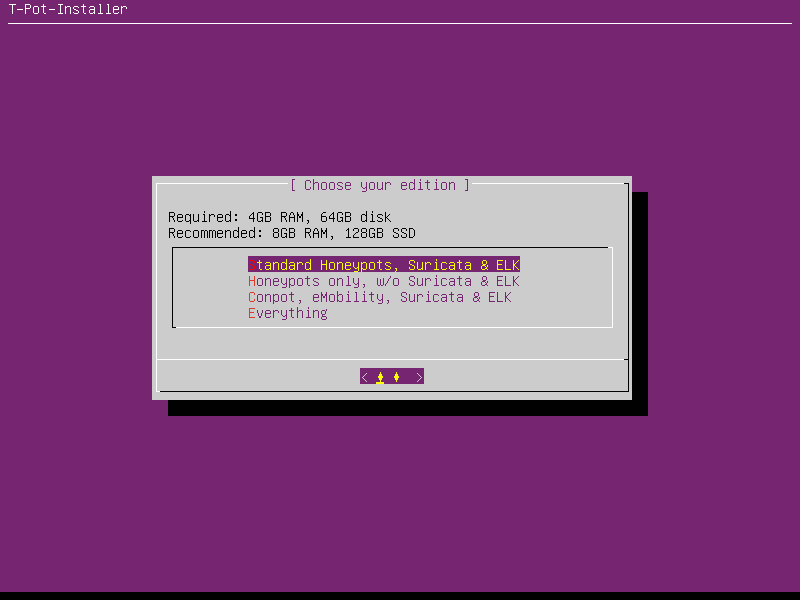

最初にインストールエディションを選択します。今回はStandardタイプということで「T」を選びます。超簡単です。

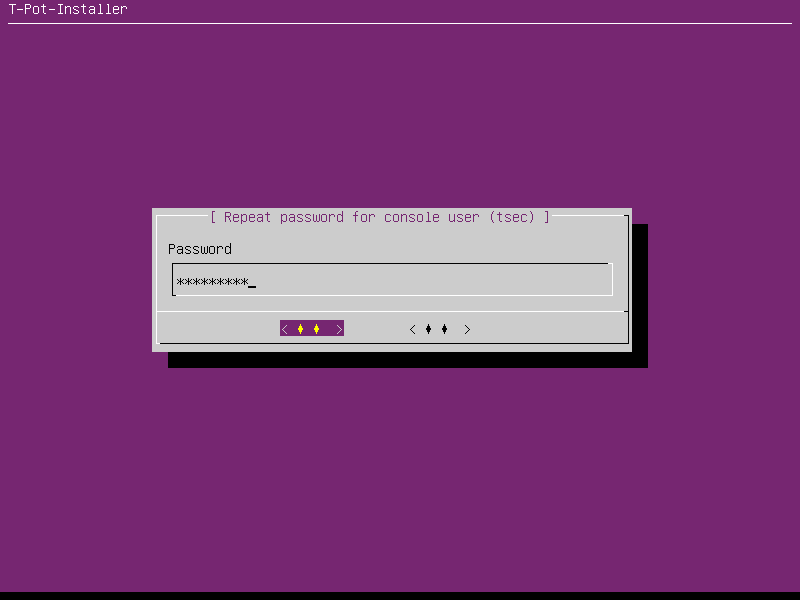

ログイン管理者ユーザの「tsec」のパスワードを設定します。

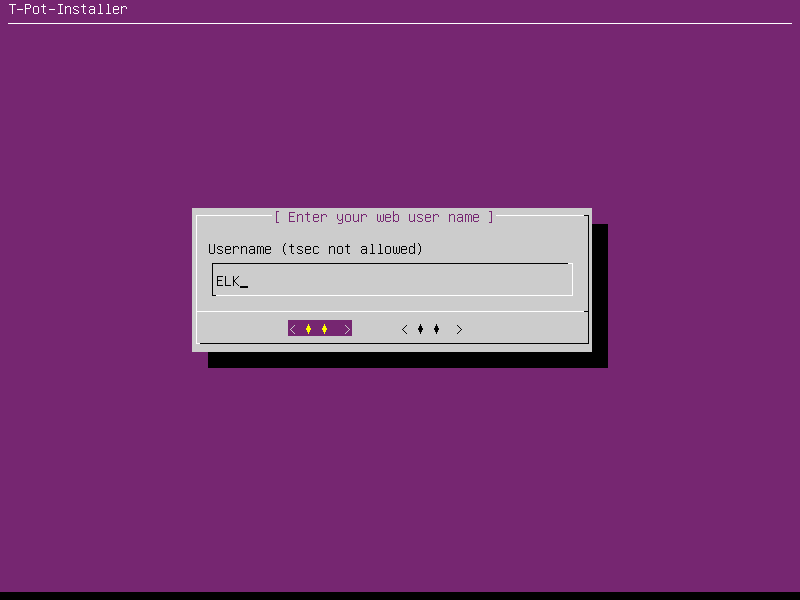

次に、WEBアクセス用のELK(Elastic Search、Logstash、Kibana)のアカウント名を聞かれるので、安直に「ELK」とします。

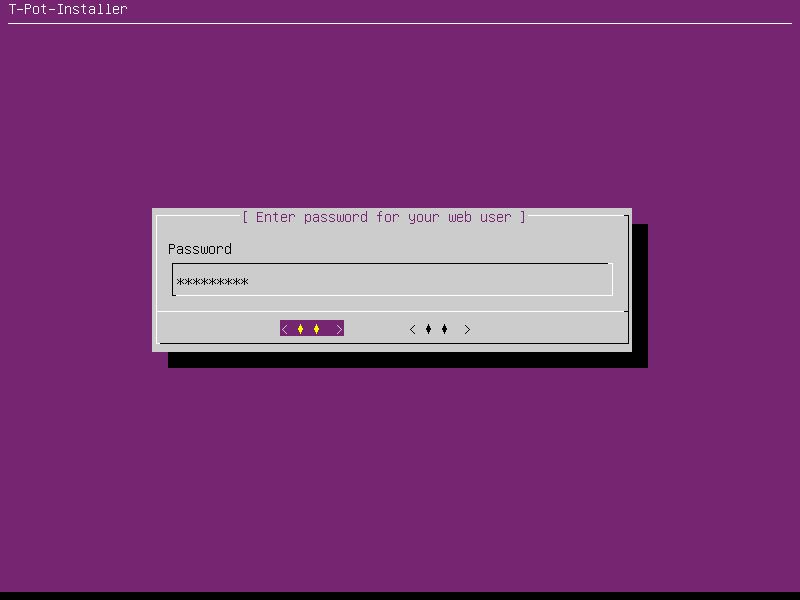

WEB用アクセスアカウント「ELK」のパスワードを設定します。

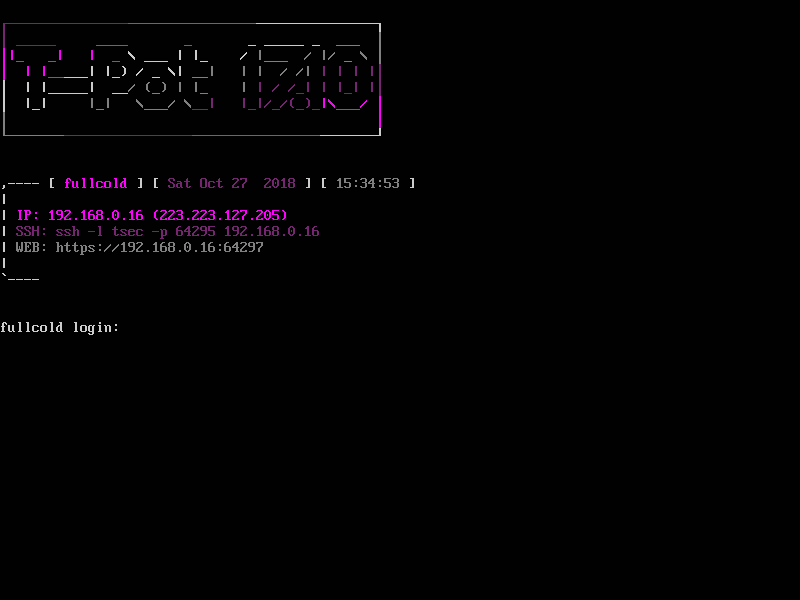

これでインストール時の設定は完了です。あとは、30分ほど待てば、インターネット上からコンテナがダウンロードされて、T-potが自動で立ち上がります。最初に設定した「tsec」パスワードでログインして下さい。

【インストール後の初期設定】

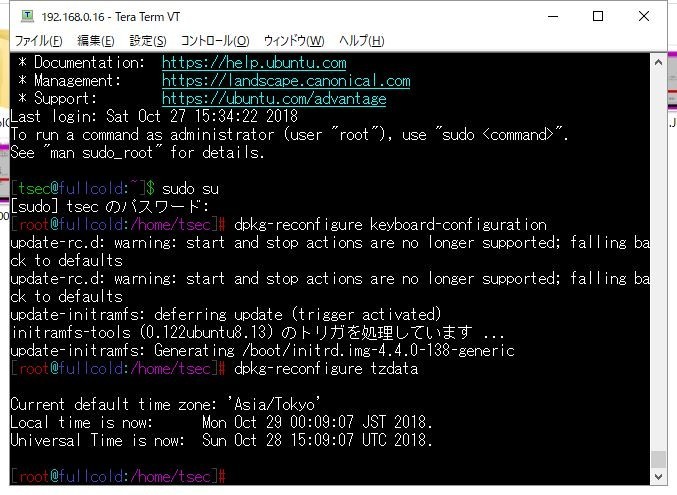

今のままだとキーボードの設定がおかしいので設定します。

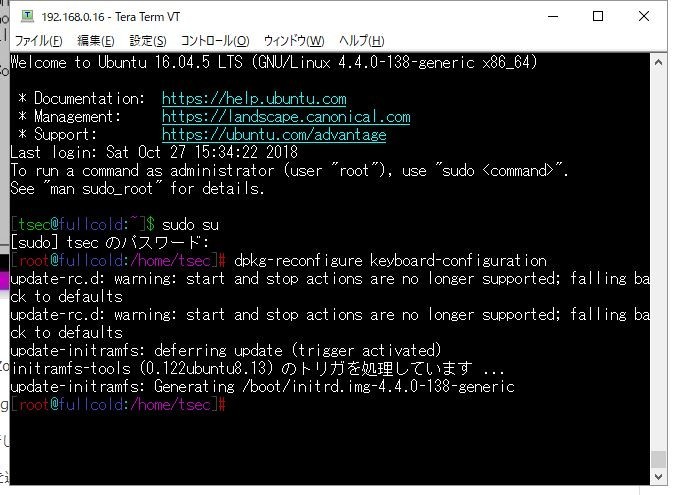

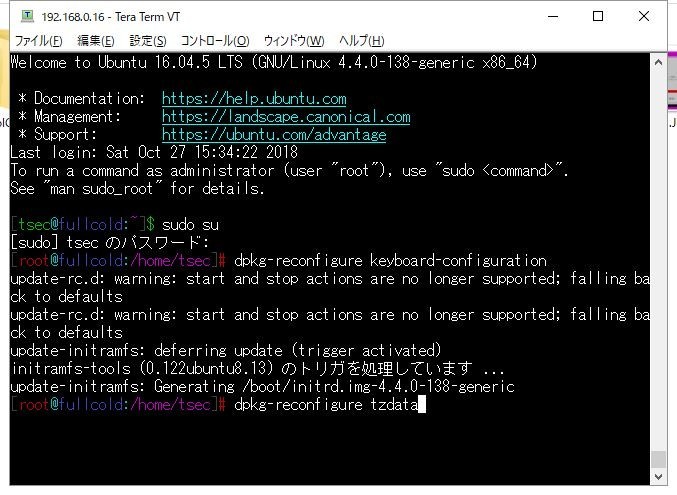

teratermなどでポート番号64295でログインID「tsec」でログインして、管理者になってください。

$ sudo su

で管理者になれます。パスワードはtsecのパスワードでいけます。

以下のコマンドを実行します。

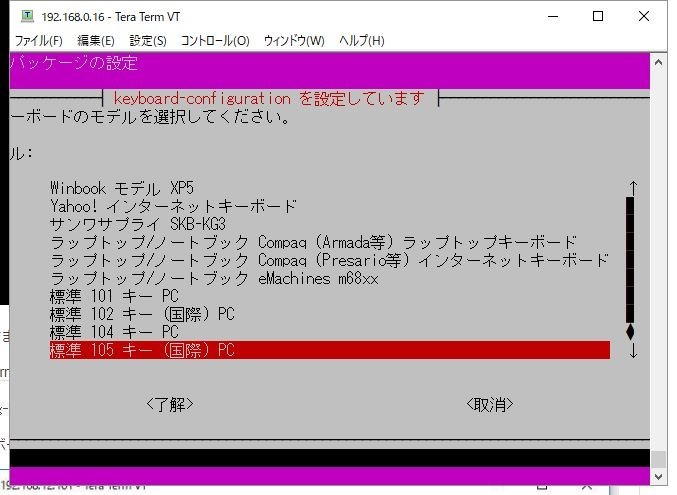

# dpkg-reconfigure keyboard-configuration

キーボードが選択できます。105キーボードを選択。

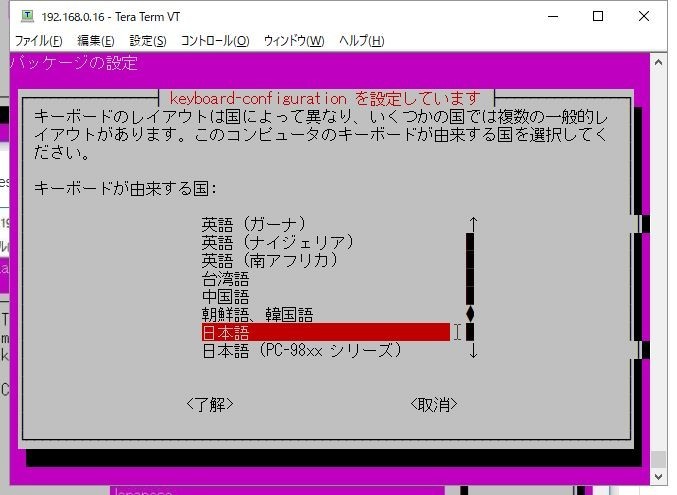

キーボードの国を「日本語」選択。

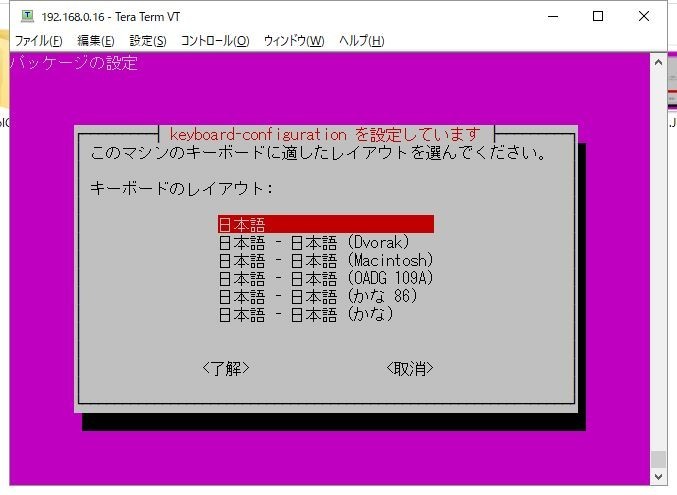

キーボードレイアウトも「日本語」を選択

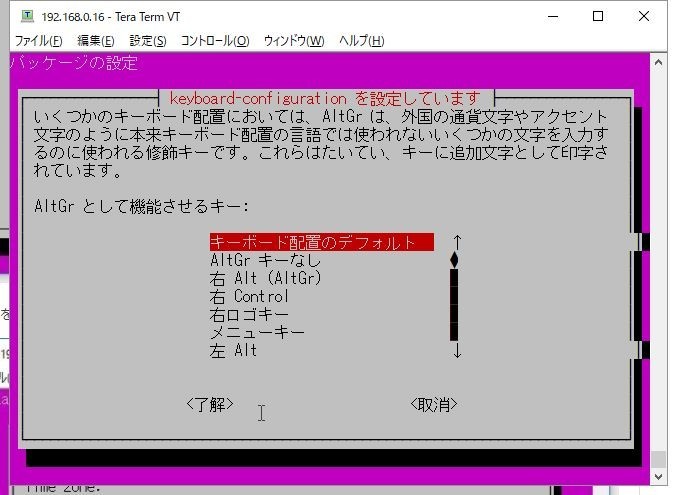

「キーボード配置のデフォルト」を選択。これで日本語キーボードレイアウトになります。

TimeZoneの設定もおかしいので直します。

#dpkg-reconfigure tzdata

を実行して下さい。

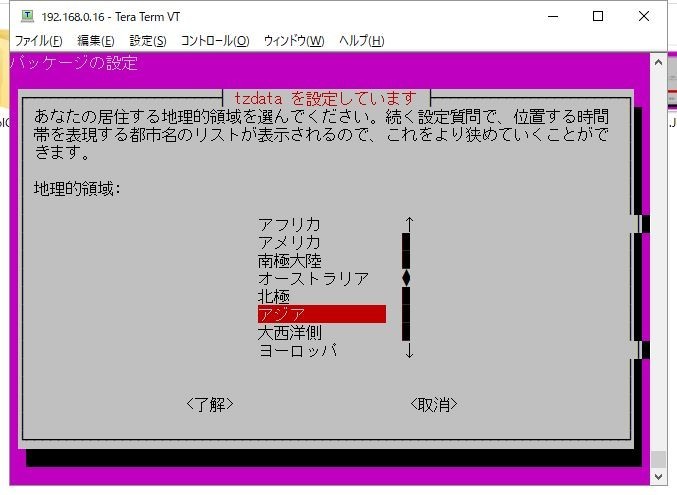

「アジア」を選択。

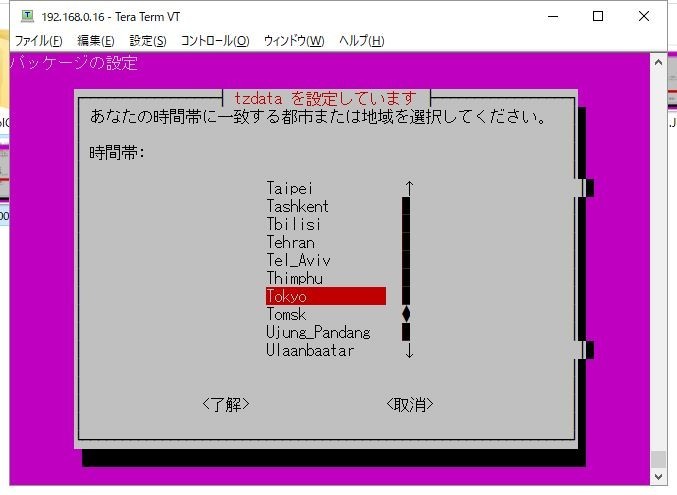

「Tokyo」を選択。

これで、ちゃんとタイムゾーンがAsia/Tokyoになりました。

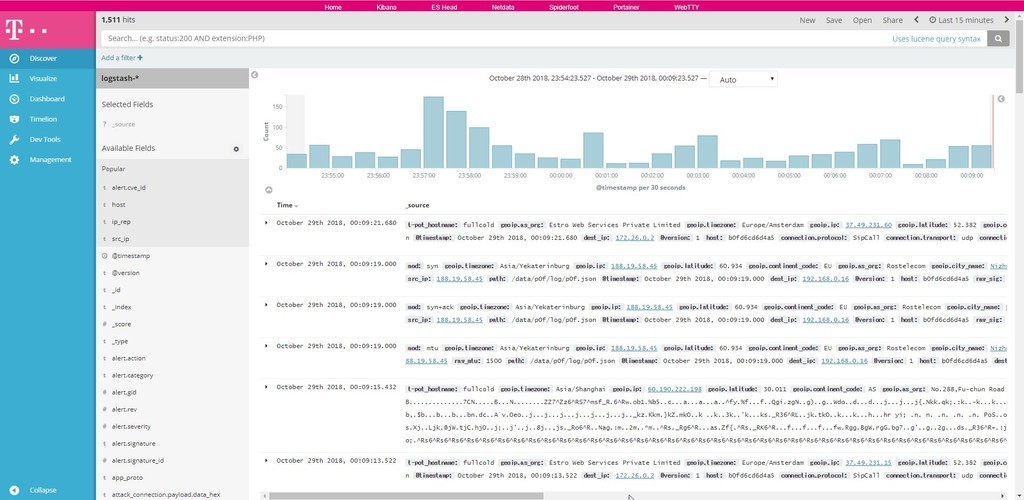

WebアクセスしてKibanaの画面にアクセスしてみます。

認証画面が出るので、ID「ELK」と、指定したWEBパスワードでログインします。

ログインできました。FTTH環境下でDMZ状態で公開すれば、ものの数分でたくさんの攻撃を受けていることがわかります。楽しいですよ!

Discoverでログが届いていることを確認します。

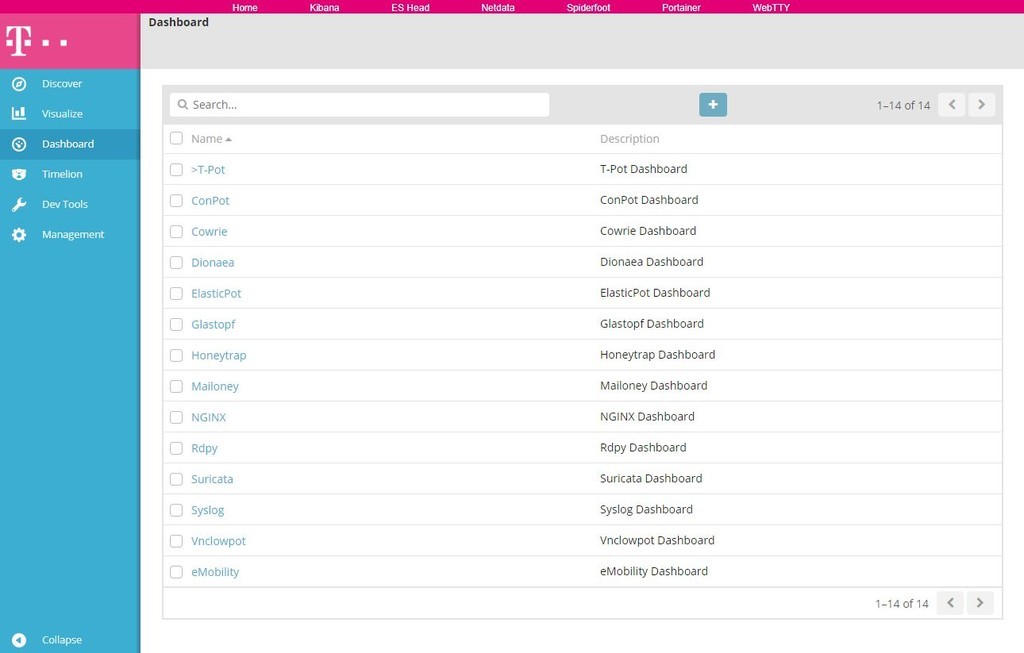

dashboardが各機能ごとで選択可能です。このdashboardだけでも知見の塊なので、深く掘っていっても良いと思います。

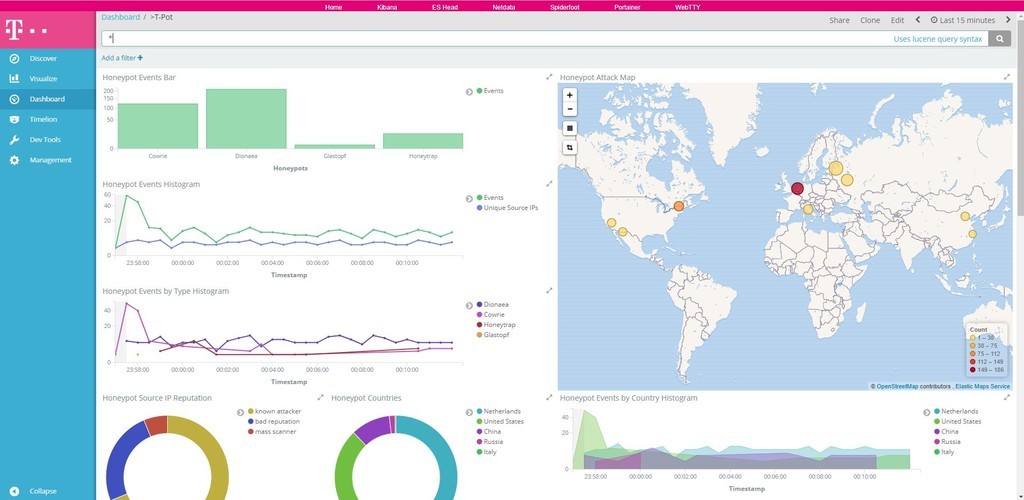

総合である「T-Pot」のdashboardです。これだけでもOverView可能です。

さあ、みんなもハニー・ポッターになろうぜ!

以下、ハニーポットお勉強用の本

![データ分析基盤構築入門[Fluentd、Elasticsearch、Kibanaによるログ収集と可視化] データ分析基盤構築入門[Fluentd、Elasticsearch、Kibanaによるログ収集と可視化]](https://images-fe.ssl-images-amazon.com/images/I/51DaJ8XniUL._SL160_.jpg)

データ分析基盤構築入門[Fluentd、Elasticsearch、Kibanaによるログ収集と可視化]

- 作者: 鈴木健太,吉田健太郎,大谷純,道井俊介

- 出版社/メーカー: 技術評論社

- 発売日: 2017/09/21

- メディア: 単行本(ソフトカバー)

- この商品を含むブログ (2件) を見る

データ分析基盤構築入門[Fluentd、Elasticsearch、Kibanaによるログ収集と可視化記事]のリライト版。

Elasticsearch実践ガイド (impress top gear)

- 作者: 惣道哲也

- 出版社/メーカー: インプレス

- 発売日: 2018/06/15

- メディア: 単行本(ソフトカバー)

- この商品を含むブログを見る

最近のElastic Stackの本の中ではこれが一番かな。

Introduction of Elastic Stack 6 これからはじめるデータ収集&分析 Elastic Stackシリーズ (技術書典シリーズ(NextPublishing))

- 作者: 石井葵,前原応光,須田桂伍

- 出版社/メーカー: インプレスR&D

- 発売日: 2018/06/15

- メディア: Kindle版

- この商品を含むブログを見る

Elastic Stackのできるシリーズ。QiitaのELKの記事がちゃんと探せて読める人は買う必要がないかも。時間を買うためにこの本を買うのはアリ。

Elastic Stackで作るBI環境 バージョン6.4対応版 (技術書典シリーズ(NextPublishing))

- 作者: 石井葵

- 出版社/メーカー: インプレスR&D

- 発売日: 2018/10/05

- メディア: オンデマンド (ペーパーバック)

- この商品を含むブログを見る

Elastic StackのBI的な使い方のできるシリーズ。

高速スケーラブル検索エンジン ElasticSearch Server (アスキー書籍)

- 作者: Rafal Kuc (lにストローク符号、cにアクサン・テギュ付く),Marek Rogozinski (nにアクサン・テギュ付く)

- 出版社/メーカー: 角川アスキー総合研究所

- 発売日: 2014/03/25

- メディア: Kindle版

- この商品を含むブログ (3件) を見る

古い本だけど、Elastic Searchの本でよい本が少なくて・・・

クラスタの考え方とか理解するにはよいかと。

WOWHoneypotの遊びかた “おもてなし”機能でサイバー攻撃を観察する! (技術書典シリーズ(NextPublishing))

- 作者: 森久和昭

- 出版社/メーカー: インプレスR&D

- 発売日: 2018/08/24

- メディア: Kindle版

- この商品を含むブログを見る

森久 和昭さん作のサーバサイドの低対話型Web ハニーポットの解説記事。

![サイバー攻撃の足跡を分析するハニーポット観察記録【無料試読版】 [ハニーポット観察記録] サイバー攻撃の足跡を分析するハニーポット観察記録【無料試読版】 [ハニーポット観察記録]](https://images-fe.ssl-images-amazon.com/images/I/51up2YwnX1L._SL160_.jpg)

サイバー攻撃の足跡を分析するハニーポット観察記録【無料試読版】 [ハニーポット観察記録]

- 作者: 森久和昭

- 出版社/メーカー: 秀和システム

- 発売日: 2017/03/30

- メディア: Kindle版

- この商品を含むブログを見る

同じく、森久 和昭さんさんのハニーポット観察日記。正直、あんまりテクニカルではないです。技術というよりは、考え方を学ぶといった感じ。

SPAMのオープンリレーチェックに役立つサイト

SPAMのオープンリレーチェックに役立つサイトを調べたので、念のためまとめて公開しておく。

◆MX レコード を確認してくれるサービス

そのままブラックリスト登録と、オープンリレーチェックも可能

◆第三者不正中継チェックサービス

http://check.jippg.org/

http://www.antispam-ufrj.pads.ufrj.br/test-relay.html

http://www.mydnstools.info/smtprelay

◆メールサーバのブラックリスト登録状況チェック

http://multirbl.valli.org/dnsbl-lookup/

中学生(娘)のための家庭内ICT教育準備

この4月から、娘が中学受験を終えて広島のとある進学校に入学した。

学習環境としてはいい学校なのだが、入ってみてわかったことにあまりにも教育スタイルがレガシーだったという問題がある。プライベートでもスマホだめ、Lineもだめ、教育にデジタルの気配が皆無。毎日の膨大な宿題は、すべて紙。目標管理、スケジュール管理もすべて紙、ICT教育は高校だけど、そのレベルもかなり怪しい。近所の先輩のお姉さんも、大学に入ってから、いきなりICT三昧で、高校の時にやらなかったことで、かなり苦労したと聞いた。そこで、ICT教育は家庭でやらなければならないと思っていた。

入学後、宿題が大変そうだったので、様子を見ていたのだが、我が家の夏休みの恒例行事である科学研究のレポートで苦労していた。娘が自力でWordファイルで執筆したレポートは、ページ数にして60ページ超え、画像200以上、容量にして圧縮前に300MBを超える大作となってしまい、自動保存に失敗して、半日の作業をロストしてくず折れていた。こういった反省も踏まえ、夏休みもあけたことだし、娘用のPCを用意して、ICT環境を整えることにした。

PCの用意

まず、本人に確認して中古でかまわないと言っていたので、以下の条件のPCを探すことにした。

・Core i5もしくはCore i7

・メモリ8GB(必須)

・SSD 200GB以上 (必須)

・画面は15インチ以上

amazonではリース切れ品が4万円くらいである。しかも、office付である。Amazonで検索すれば、そこそこのものが見つかります。例えば、こんな感じ。

このまま、ネットで注文をしてもよいのですが、使うのは娘なので、また、勝手に買って娘に趣味じゃないと怒られるのも嫌なので、実機を触りに行くことにしました。

Facebookで教えてもらったのですが、本通りのソフマップが閉店して、広島駅前のビックカメラ内に移転したので見に行ってみました。最初選んだのは富士通のマシン、赤がよいそうなので、あー、女の子ってやっぱりレノボとか、黒いのだめなのね。勉強になりました。が、この機種、めっちゃ安かったのですが、よく見たらLEDがちらつく可能性があっての安値だったので、あきらめました。

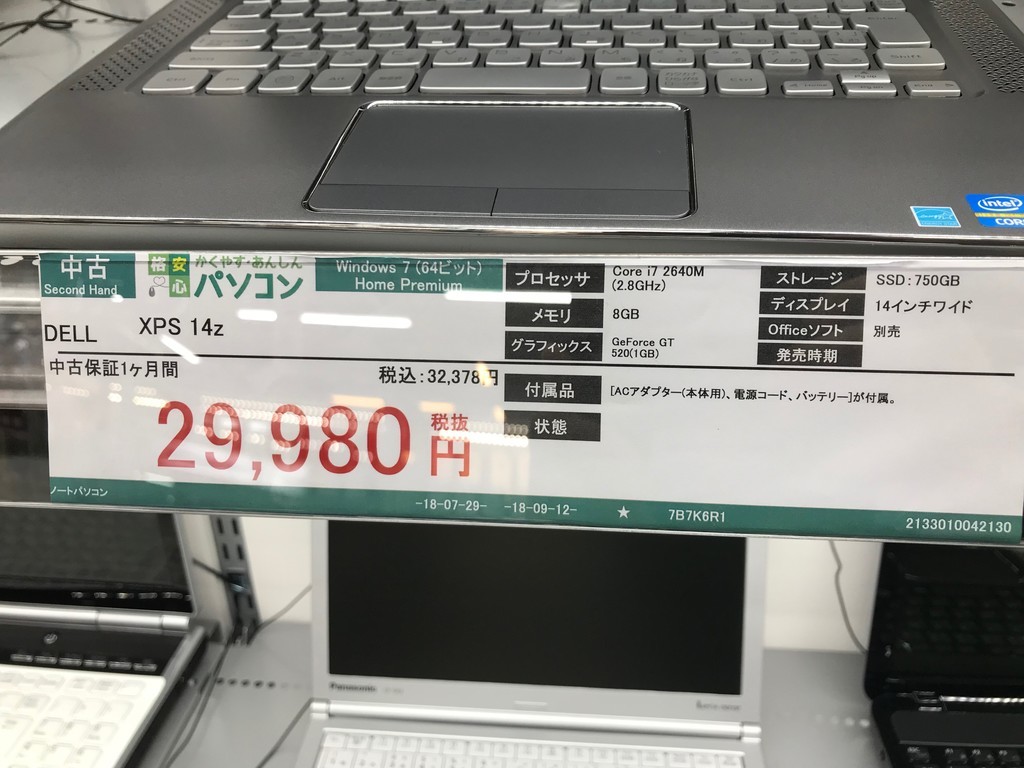

次に、そこで見つけた掘り出し物がこれ。

SSDが750GBで、このお値段はありえないのな、値札を二度見しました。本人に聞いてもPCの色が銀はOKみたいなので、これにしました。

Sandy Bridgeはリースアップなどで大量に出回っているそうで、かつ

を見るとわかるように、第三世代以降しかIntelがWindows10対応してないので、どこかでサポート打ち切られる可能性もあって安いようです。この金額なら、もう、使い捨てとしても十分なので、officeが付いていませんが、想定する最高スペックのPCを3万強で買えて大満足でした。

あと、うれしい誤算だったのが、XPS、キーボードがかなりよい。打っていて気持ちがよいと感じたので、好みの問題ですが、かなり満足度が高いものでした。

以下、帰ってからの作業をメモとして公開しておきます。

OSのアップグレード

OSがWindows7 Home 64bitなので、まずはWindows10化。かつ、ついでにリモートデスクトップとか使う可能性を考えて、手持ちのライセンスでProにアップグレード。Windows7のDVDリカバリディスクを作ってから作業。

OSはMacが良いか、Windowsがよいか、議論はあると思います。

モバイルPCなら、Macのほうがハードウェア的にコストパフォーマンスが高いですが、今回使わせたいアプリがWindowsのものが多かったので、Windowsを選びました。

セキュリティと言う観点では、Windows10はこどもの利用アクティビティは追えるけど、Windows8.1にくらべて、Windows10のファミリーセーフティーの設定項目が大幅に下がったので、標準機能で見たら、PCの利用制限をかけるのはMacのほうが自由度が高い。もうちょっと、時間制限とかアプリの制限とか、WEBサイトの閲覧制限とか、せめてMac並み、Windows8.1の状態に戻して欲しい。なぜ、デグレするのかMSさん。

娘は、自制が効いていて、ある程度、PCでの作業を信頼しているので、それほど制限が必要ないので、Macではなくて、Windows10を渡すことにした。長男は信用できないのでMacを使わせている。(マインクラフトとスクラッチ、マインクラフトの動画閲覧用のYoutubeのみ許可)

アカウント

outlookアカウント

Windows 10のログイン用に自分のアカウントの子として設定。

googleアカウント

将来的に使う可能性の高いメールアカウントとして設定。娘が小学校の塾の送り迎えの時に渡していたスマホのアカウントをそのまま活用。今の中学はスマホは高校からなので、スマホはやめてタブレットを渡していたのだが、タブレットのアカウントしても活用。

ブラウザ

chrome、Googleアカウントでログイン。WEBアプリの基盤インフラとして利用法を指導予定。SafeSearch設定済

Chromeアプリ

pocket

one note

gmail

simplenote

keep

googleドライブ

Officeソフト

Microsoft Office Personal 2016 (最新 永続版)|カード版|Windows|PC2台

- 出版社/メーカー: マイクロソフト

- 発売日: 2016/12/03

- メディア: License

- この商品を含むブログを見る

今回のメイン、1年かけて、WordとExcelとパワーポイントを仕込む。

ほぼ自力で文書は作れるレベルなので、応用を中心に学習させる予定。

office2010の本を中古で買って渡しているが、読まないと思うので、動画か、課題を与えて調べさせながら学ばせる予定。

ジャストスマイル

娘が小学校で学んでいた小学生向けOfficeソフトで、ATOKスマイルも付いている。タイピングゲームなど、何か文書を簡単に作るとに使い慣れたこちらが良いと本人が希望するので入れておいた。ATOKスマイルは、小学生の学年ごとに使える漢字で変換できたりして小学生のPC学習にはぴったりだと思う。ジャストスマイルはもっと評価されてよいと思う。

LibraOffice

MS officeの代替手段。残念ながら、画像ファイル200個だと、LbraOfficeのWriterは耐えられなかった。

オンラインOfficeソフト

Office365

Microsoft Office 365 Solo (最新 1年更新版)|オンラインコード版|Win/Mac/iPad|各2台

- 出版社/メーカー: マイクロソフト

- 発売日: 2014/10/17

- メディア: Software Download

- この商品を含むブログ (7件) を見る

この夏休みの科学研究でも、家庭内での協調作業が発生し、おいら、嫁、娘で、Dropbox上で作業していたら、コンフリクトが発生してデグレが発生したので、次回協調作業に向けてOffice 365の使い方もマスターさせる予定。10/1から5台にインストールできるようになるので非常にお得です。

Googleドキュメント

オンラインでの協調作業用代替手段。ちなみに、Google ドキュメントだと、科学研究ファイルの容量に耐えられなかった。用途別に使えるようにしておく。

WEBサービス

Gmail

Outlook

たぶん、Gmailが生き残るような気がする。

アカウント登録。

ブックマーク。勉強とか、調べ物とか、使える方法を指導。

オンラインストレージ

dropbox

onedrive

Google Drive

ファイルの受け渡し、保存用。

スマフォ、タブレットへのファイル受け渡しも練習させる予定。

一通り使わせてみて、用途ごとに使い勝手が良いものが生き残るようにする。

オンラインメモ

Pocket

Google Keep

Onenote

Simplenote

一通り使わせてみて、用途ごとに使い勝手が良いものが生き残るようにする。

タイピングソフト

小学生時代に娘にキーボードを覚えさせるために使ったソフト。何気に、特打シリーズの出来が良い。

XP用だけど、問題なく動いた。

Windowsツール

親の宗派なんでインストール。自動バックアップ設定済み。

Grepとキーボードマクロなどの便利機能を教える予定。

7zip

lhaforge

あまりこだわりはない。

画面キャプチャツール

Winshot

パスワード管理

Keepas

まだまだ、作業過程なので、1年間かけて、娘の環境は整えていこうと思っているので、科学研究の実験の指導も含めて、定期的にUPしていこうと思います。参考になれば幸いです。

Hagexさんの思い出(ハッカージャパン、セキュリティ・キャンプ、CodeBlue)

昨晩、0時を過ぎていたと思う。ニュースで見た修羅の国「福岡」で刺されたというIT講師、どうも、イベントの記録を見ると、僕が5年ほど前に愛読していた炎上系blogのHagexの管理人さんらしいということに気が付いた。そのときは、ネットウォッチという共通の趣味とBlogのファンでもあったし、怪我されて大変だなぁ、もらい事故?と、思っていた。

程なく、どうも亡くなったらしい、しかも、園田さんがワールドカップの試合中にもかかわらず「セキュリティキャンプの立ち上げ時に取材していただいてお世話になったのに非常に残念だ」と書かれているのを見た。

え、まって、もしかして、めっちゃ知り合い?と、動揺しながら、被害者の本名で検索してみた。画像検索結果を見て、手が震えた。

元ハッカージャパンの岡本さんじゃん!俺、めっちゃ知ってる。というか、ハッカージャパン連載時のおいらの元編集者さんやん。10年ほど前に、毎日のように、原稿のやり取りをしていた記憶が走馬灯のようによぎった。嫁でも名前を覚えていたくらいで、我が家の夕飯時にお名前が出るくらい濃密なコミュニケーションを一時期していた方だった。

子育てが忙しくなって、原稿をだんだん書かなくなったのだが、最後に原稿のやり取りをしたのは、Windows8のセキュリティ記事の時だったと思う。ピンチヒッターでお願いされて、急いで書いた記憶がある。そのときも、非常に低姿勢で、丁寧な対応だった。

夜の11時ごろに1万文字ちかい原稿を納品して寝た。彼からのメール「これから帰りますが、地下鉄で帰る道すがら原稿チェックしますね」を読んだのは次の日の朝だった。送信時間は0時30分だった。僕が「原稿チェック、地下鉄じゃ大変じゃないですか?」と、メールで返したら、岡本さんから「Simplenoteというアプリならオフラインで原稿がチェックできるので大丈夫です」という、大丈夫なのか、大丈夫じゃないのか良くわからない返事が返ってきた。

セキュリティ・キャンプの当初の立ち上げ時に特集記事を組んでいただいたのも、非常にありがたかった。今でこそ、キャリアプランの一つとして認知されたセキュリティ・キャンプだけど、当初は、大学に行っても誰も知らなかった。そういった中で、参加者のインタビュー記事まで載せていただいて、それを手に高専や工大に営業に行くときの紹介に使わせていただいたりした。本当に助かりました。

あの後、ご存知のようにハッカージャパンが休刊になって、岡本さんはスプラウトに移られた。僕も原稿をあまり書かなくなったし、セキュリティキャンプの中央大会への講師参加も2013年が最後で、その後は地方大会オンリーになってしまって接点がほとんどなくなっていた。

最後に会ったのは、確か2014年のセキュリティカンファレンス「CodeBlue」のときだったと思う。

久しぶりに会った岡本さんは、

「お久しぶりです。いま、スプラウトというセキュリティ企業にいます。WEB媒体のメディアですが、原稿募集してますので、また原稿書いてくださいよ!」

と、楽しそうにおっしゃられていた。CodeBlueの全講演をSonyのハンディーカムで記録して原稿起こしをされていた。相変わらず丁寧な仕事をされているなぁと思った。

途中、A.R Drone 2.0のハッキングデモを見て、MACアドレス詐称で認証乗っ取れるし、不要なサービスがデフォルトで開いているし、デフォルトパスワードだし、2000年代初頭のインターネットサーバのデジャブ感じますよね!といった話題で盛り上がった。技術もちゃんと追いかけている方だった。

今振り返ると、愚直なまでに淡々と仕事をこなす岡本さんと、ネットウォッチ系Blogがほぼ絶滅危惧種になりつつある状況で、ほぼ毎日更新されていた求道者のHagexさんは、やっぱり根は一緒だったんだろうなと思う。

実は、日大アメフト部の内田前監督のネタがあったので、このビッグウェーブにひとつのってみるかと、危機管理の失敗事例としての原稿を書いていた。危機管理だし、セキュリティの切り口でスプラウトさんなら原稿を持ち込めるかなぁと思っていたのだが、原稿を発表する前に内田前監督が辞任してしまったので、旬をはずしたと思ってお蔵入りにしてしまった。それがちょうど1ヶ月前、あのときにさっさと原稿を完成させて、彼に連絡を取っていれば、何か未来が変わっただろうか?

いや、その時点でも、僕は彼とHagexさんが同一自分だとは知らなかったのだから、この事案は防ぎようがない。そもそも、犯人の低能先生は、刺す相手として誰でも良かったようだし、誰も予測なんかできやしない。とりとめもなく、このやり場のないもやもやをBlogに書き起こしている。

落ちはない。ただ、人生、一寸先は闇。後悔しないように、自分も前に進んで、インプットとアウトプットを強化していこうと思う。

とりあえず、自分の宿題として彼の著作を読もう。(所用執筆時間50分)

2ch、発言小町、はてな、ヤフトピ ネット釣り師が人々をとりこにする手口はこんなに凄い (アスキー新書)

- 作者: Hagex

- 出版社/メーカー: KADOKAWA/アスキー・メディアワークス

- 発売日: 2014/04/10

- メディア: 新書

- この商品を含むブログ (14件) を見る

続報)DITのP2P監視サービス、shareでウイルス配信容疑で責任者逮捕

これの続報

なんか、いろいろ聞いちゃったので、かえってあんまりかけなくなったんだけど、問題提起としてメモを残しておく。

今日、京都新聞に記事が出ていた。

PCウイルス「保管は罪?」 監視会社社員の逮捕波紋 : 京都新聞

>府警の説明では、社員が使用していたパソコンの外付け記憶装置には、ウイルス入りのファイル約2千個が保管されていた。

ここで、当初、気にしていた、P2P監視の顧客が利用していた、情報漏えいの監視対象ファイルの送受信に使われるシステムが問題視されたのか気になっていたんだけど、そうではなくて、Shareのキャッシュファイルが問題になっているようです。

以下のまとめや、新聞などのニュースからの予測です。当たるも八卦、当たらぬも八卦。

まずはこの記事から

・9月中旬に大阪の漏えい被害者が発生し、そこから警察が動いていた

・DITのP2P監視では、Shareのキャッシュフォルダに監視対象の漏えいファイルがおかれていた

・警察のP2P監視システム上で、DITの業務セグメントから、Share上で漏えいファイルがダウンロード可能であることが観測された。

・ここで、約2000個のウイルス入りのファイルが、監視期間での累積なのか、その時点での公開ファイルなのか、常時その状態が数日か、数ヶ月続いていたか不明

茂木さんの意見に同意です。

キャッシュ削除周期が

— 茂木 和洋 (@kzmogi) 2017年11月2日

1~2日:正当な業務と言っていいんじゃない?

1週間:まあ正当な業務の範囲かなぁ

1か月:ぎりぎり、正当な業務と言えなくもない、かも(厳しい)

6か月:正気?

というイメージを持ってるので、キャッシュ削除周期が気になってる。

・DITのP2P監視サービスは、もう、終息に向けてのサービスなので、WEB上から、明確にサービスとして告知していなかった

ネット情報常時監視サービス | ソリューション | ディアイティ

・警察も代替わりして、P2P監視をしていることがちゃんと認識されていなかった可能性がある

・警察も、セキュリティ会社の個人が勤務中に業務ネットワークでShareを使っていたと予想したのではないか。

・もしくは、組織的な犯罪を予想。電波の妖精@biz4gさんの一連の書き込み(マッチポンプを画策している可能性)その割には、本来、押収するべき○○(自粛)を押収してない。

仮にDITが「監視業務を装ってウイルスを保管・拡散させることで需要を喚起しよう」というマッチポンプを画策していたのであれば目的犯ということになるが、その内心を立証するのは社内文書でも残っていない限り不可能だろう。

— 電波の妖精 (@biz4g) 2017年11月16日

・直ぐに釈放になっているようなので、不起訴の可能性が高いそうです。

それはそうと、読売の記事 ( https://t.co/jpx99J8yIK ) によると、DITの逮捕された社員は釈放されてるのね。ということは拘留期限内に「供することを目的としてました」という調書を巻けなかったということだろうから、今後の展開としては不起訴が濃厚か。

— 茂木 和洋 (@kzmogi) 2017年11月16日

・今回の逮捕容疑のウイルス保管容疑が、故意と目的があったかが焦点であること

この後の予想シナリオとしては、ウイルス保管容疑で逮捕状とったからには捜査するわけですが、どうせマッチポンプや個人的流用の証拠なんて出てきやしないので不起訴。それ受けてDITが勝利宣言、警察としても第二の被害者の発生を防止できて良し、セキュリティ研究者も胸をなでおろし、全員ハッピー。

— 電波の妖精 (@biz4g) 2017年11月16日

非常に残念なのは、なぜ事前に、警察からDITに連絡が無かったからですかね。

今回の件、警察の方々は、紺屋の白袴かと、喜び勇んで事件化を望んだのかもしれませんが、ふたを開けたら当てが外れた可能性が高い気がします。もう少し、第三者的に古参の人に確認していれば、ここまでこじれなかったのではないかと思います。お互いに不幸な気もしますね。最終的に、こじれなければよいなと思います。

以下、有識者の方々の意見のまとめ。一読するとよろしいかと

![ジャストスマイル4 [家庭学習用] ジャストスマイル4 [家庭学習用]](https://images-fe.ssl-images-amazon.com/images/I/51VvWRvlWUL._SL160_.jpg)